Zarządzane usługi bezpieczeństwa (MSS)

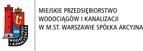

Cyberbezpieczeństwo, bezpieczeństwo danych i systemów wymaga coraz większych nakładów, umiejętności, wiedzy i zaangażowania organizacji. Jest to wynik coraz liczniejszych i wyrafinowanych ataków, ale również rosnącej liczby danych, braku świadomości pracowników oraz coraz liczniejszych w zakresie bezpieczeństwa wymagań prawnych.

Blue Energy w trybie 24 godziny na dobę 365 dni w roku może zapewnić twoje bezpieczeństwo. Skorzystaj z naszych usług, a zapewnimy kompleksowe bezpieczeństwo twojej organizacji.

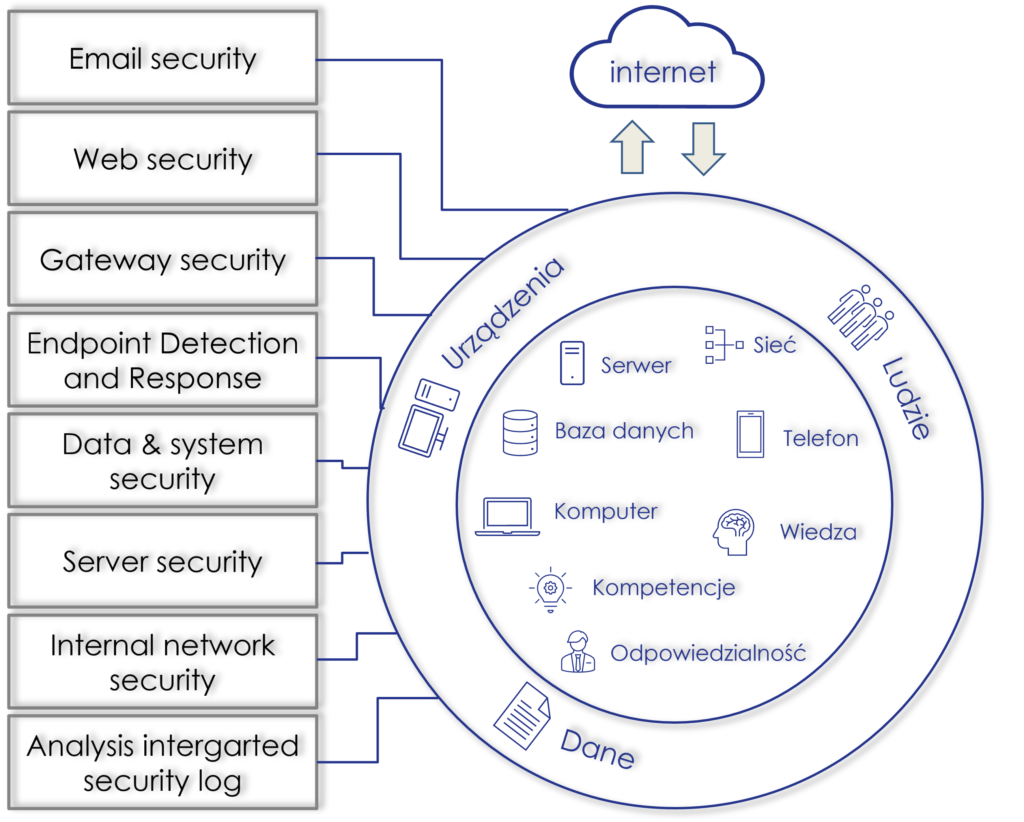

Nasze usługi obejmują prewencję, identyfikację podatności i zagrożeń, strojenie mechanizmów bezpieczeństwa, budowę architektury bezpieczeństwa, aż po reakcje w przypadku wystąpienia incydentu.

Zapraszamy do zapoznania się z krótką prezentacją naszych usług

Nasi konsultanci przy wykorzystaniu dedykowanych narzędzi analizują podatności – słabości twoich zasobów, systemów informatycznych i zabezpieczeń. Więcej o analizę podatności przeczytasz w artykule – zarządzanie podatnościami

Przeprowadzamy testy bezpieczeństwa, które mają na celu wykorzystanie podatności i przełamanie zabezpieczeń.

Wykonujemy analizy bezpieczeństwa, w tym analizy związane z badaniem świadomości użytkowników – analizy i testy socjotechniczne mające na celu badanie i podnoszenie świadomości przez wykonywanie ataków pozorowanych. Więcej na ten temat – pentesty

Automatyzujemy analizę ryzyka w oparciu o wagę systemów i procesów, które wspierają. Priorytetyzujemy działania i dobieramy zabezpieczenia w zależności od poziomu skutków. Planujemy działania i obszary zabezpieczeń w oparciu o poziomy ryzyka. Wizualizujemy wyniki analiz i automatyzujemy działania, przy wykorzystaniu platformy BPM Risk.

W oparciu o wyniki analizy ryzyka oraz oceny analizy prawnej projektujemy system bezpieczeństwa. Stosujemy międzynarodowe standardy zapewnienia bezpieczeństwa, zapewniające kompleksowość i uniwersalność rozwiązań. Więcej…

Usuwamy podatności, wdrażamy zabezpieczenia uodparniające na zagrożenia, prowadzimy akcje świadomościowe, awareness program, szkolenia, badania socjotechniczne.

Podejmujemy odpowiedzialność za bezpieczeństwo przyjmując role Security Officera, Risk Officera, Inspektora Ochrony Danych, Incydent Menadżera i tym podobne.

24 godziny na dobę 365 dni w roku nasz zespół monitoruje twoją infrastrukturę. Monitorujemy systemy biznesowe i produkcyjne naszych klientów oraz analizujemy obecne zdarzenia w sieci globalnej – więcej…

Przyspieszamy wykrywanie, eliminujemy fałszywe alarmy i zapewniamy natychmiastową reakcję dzięki automatyzacji i robotyzacji opartej o sztuczną inteligencję. Doskonalimy zabezpieczenia, wyeliminowujemy podatności, wykorzystując platformę BPM Cyber Platform

Zapewniamy natychmiastową reakcje na incydent opartą na działaniach minimalizujących skutki oraz eliminujących przyczynę. Każdy incydent jest źródłem działań profilaktycznych i zapobiegawczych –więcej …

Kompleksowo

Nasze zaprojektowane przez profesjonalistów procesy świadczenia usługi oraz innowacyjne narzędzia powalają nam świadczyć usługi o całościowym, kompleksowym charakterze. Odpowiadamy na wszelkie potrzeby naszych klientów, zarówno te najmniejsze związane z monitorowaniem wybranej części infrastruktury, aż po te najbardziej złożone.

Profesjonalnie

Nasi eksperci zapewniają najwyższy poziom świadczonej usługi dzięki najwyższemu poziomowi kompetencji, dostosowania usługi oraz doskonałych narzędzi. Szczegóły o nas….

Tanio

Udostępniamy najlepszych ekspertów z dziedziny cyberbezpieczeństwa, inżynierów, prawników, socjotechników oraz najwyższej klasy narzędzia wspomagające zapewnienie cyberbezpieczeństwa w dostępnej cenie w modelu abonamentowym.

Kompleksowo, profesjonalnie i tanio, czy to możliwe?

Szacuje się, że cyberprzestępczość przyniesie do 5 razy większe zyski niż globalne przestępstwa międzynarodowe razem wzięte. Kogo stać na odpieranie tak zmasowanego ataku? Wzrost cyfryzacji biznesu i życia codziennego sprawia, że liczba wyzwań cyberbezpieczeństwa rośnie wykładniczo.

Rosnące wymagania prawne w zakresie zapewnienia bezpieczeństwa przetwarzanych danych np. osobowych, również mogą sprawiać kłopoty.

Zapewnienie tak szerokich kompetencji wymaga sporych nakładów i wymaga ciągłego rozwoju, co również nie nalży do prostych i tanich.

Powiązane artykuły na blogu

PoC przeprowadozny z narzędziem monitorowania systemów SCADA zapalił nam żółtą lampkę. Skąd tak dziwny ruch w naszych teoretycznie sterylnych sieciach.

Krajowy System Cyberbezpieczeństwa to wymagania dla operatorów usług kluczowych oraz usług cyfrowych. Czym są te wymagania opisane w dość oszczędny sposób w Ustawie? Co mówi sama ustawa o tym jak zapewnić bezpieczeństwo i ciągłość realizacji usług kluczowych?

11 stycznia pojawiła się kolejna informacja o administracyjnej karze pieniężnej w wysokości 45 tys. złotych. Kara ta po raz kolejny związana jest niezastosowaniem przez Administratora odpowiednich środków technicznych i organizacyjnych mających zapewnić zdolność do ciągłego zapewnienia poufności usług przetwarzania, także za brak regularnego testowania, mierzenia i oceniania skuteczności środków.